二维码钓鱼攻击(Quishing)详解及防范指南

二维码钓鱼攻击(Quishing)是一种利用二维码(QR Code)进行网络钓鱼的网络安全威胁。随着二维码的广泛应用,这种攻击方式正逐渐成为网络犯罪分子的新手段。

由于二维码使用的便捷性,二维码已成为企业及组织交换信息、促进支付或引导用户访问网站的广泛使用工具,人们通常认为二维码是无害的。利用人们对二维码的信任和熟悉,是一些恶意活动的常见手段。

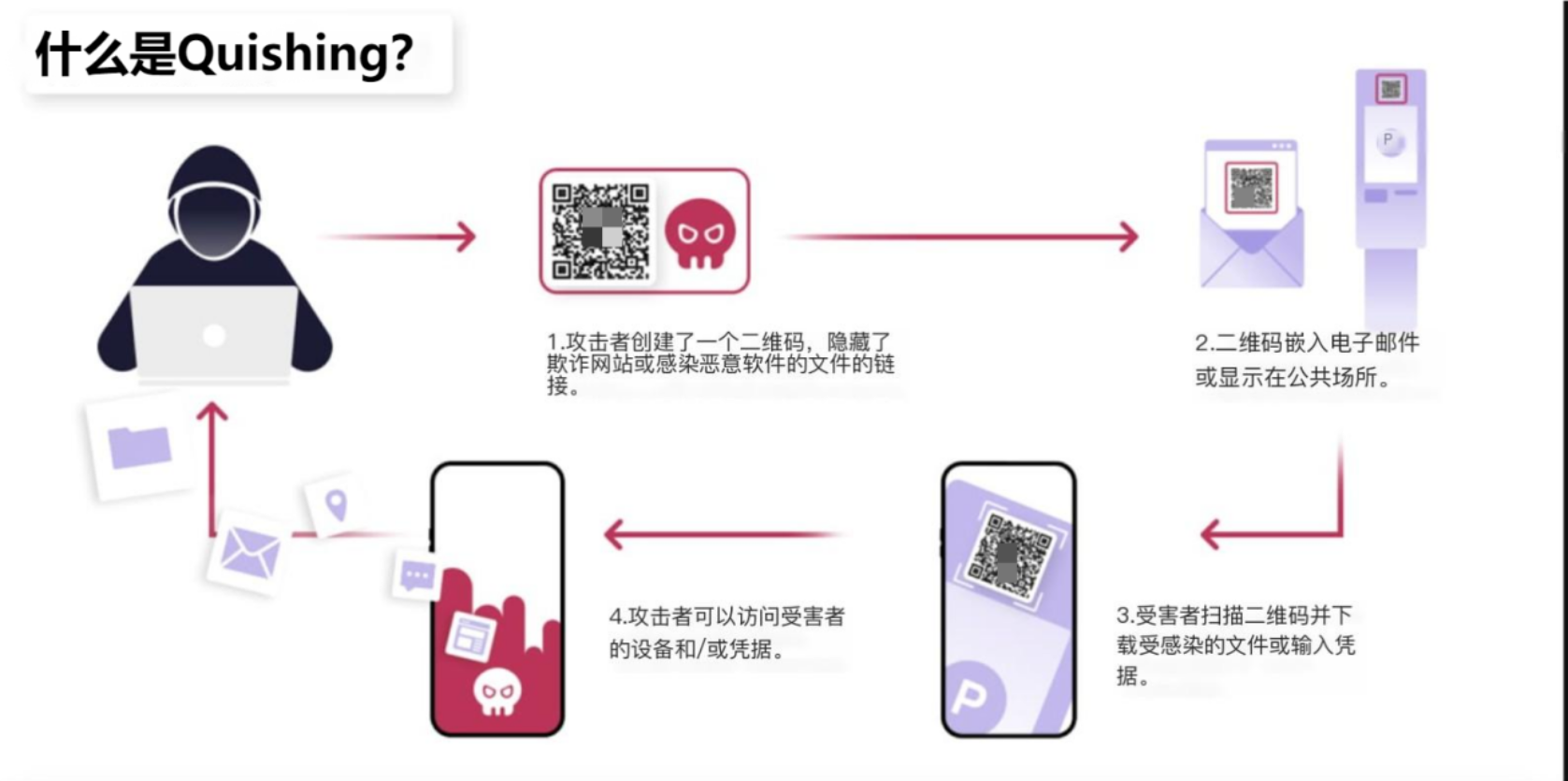

Quishing的工作原理

诈骗分子会通过多种渠道传播有害二维码。比如发电子邮件、短信,在社交媒体上散布,在公共场所张贴,甚至直接找人当面扫码。

1. 生成恶意二维码

网络犯罪分子创建恶意二维码,引导用户访问虚假网站或下载恶意软件。这些二维码通过多种渠道传播,包括电子邮件、社交媒体、印刷材料,甚至直接覆盖公共场所的合法二维码。

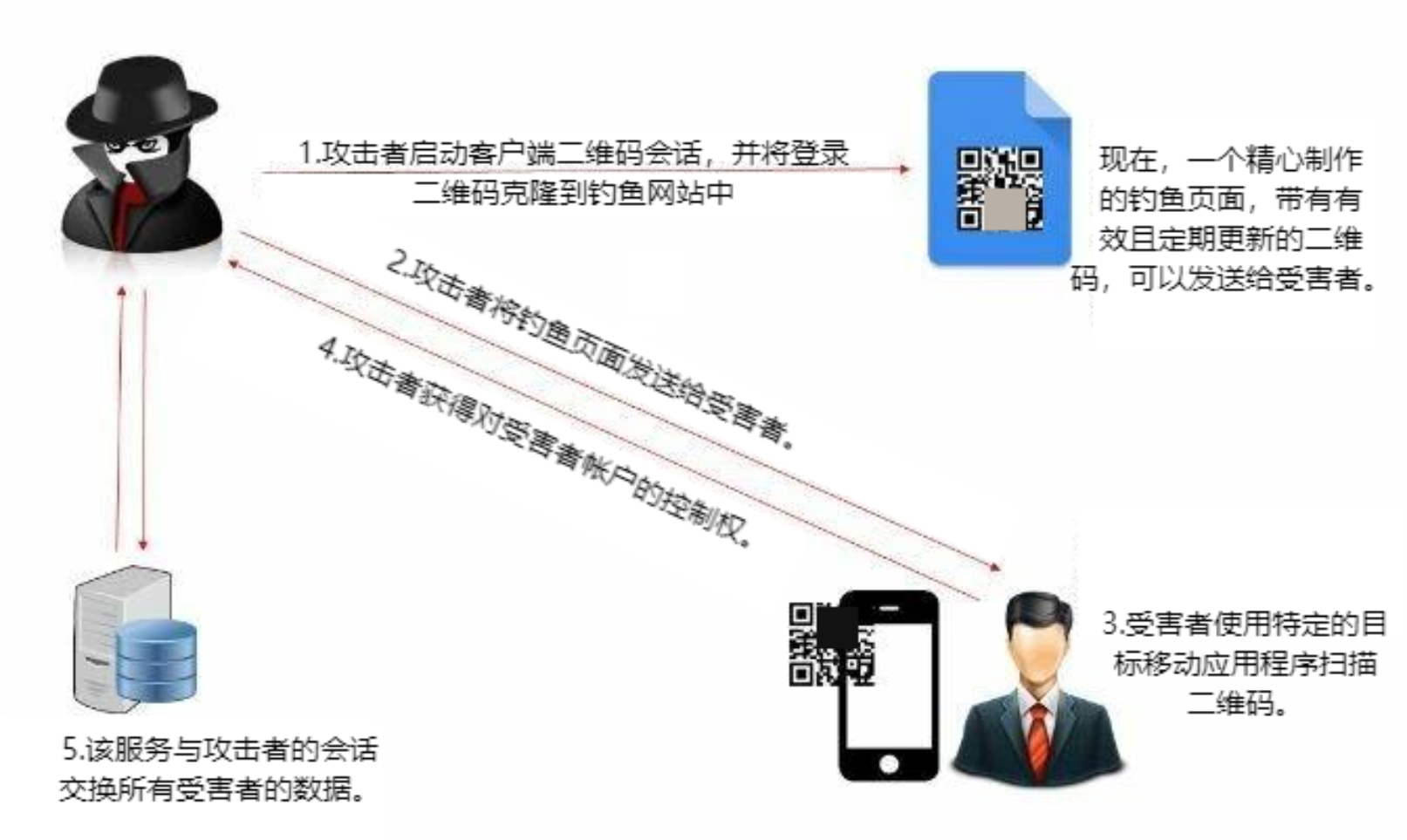

2. 诈骗过程

一旦用户扫描二维码,就会被引导至一个看似合法的虚假网站,并提示输入敏感信息,如登录凭证、个人数据或财务信息。某些攻击还会导致设备感染恶意软件,进而危及整个网络。

攻击者也会利用被攻陷的电子邮件账户,向受害组织的邮件系统发送信息。这些信息的特别之处在于,它们不仅包含具有诱导性的定制化文字内容,而且包含二维码。这种设计可以有效避开安全电子邮件网关和本地安全控制对附件的扫描。

二维码图像大多在发送当天生成,从而降低了被标记为安全黑名单的概率,其内容大多经过精心设计,以吸引目标行业人员主动扫描。

Quishing的风险

个人信息泄露:扫描恶意二维码可能导致个人敏感信息被盗。

金融欺诈:提供支付信息可能导致直接的经济损失或欺诈。

恶意软件感染:某些攻击会导致设备感染恶意软件,危及网络安全。

信任问题:频繁的Quishing攻击可能削弱用户对二维码的信任,影响其合法用途的有效性。

防范Quishing的有效策略

用户教育:提高用户对二维码潜在风险的认识,教育他们避免扫描来自不明或不可信来源的二维码。

安全的二维码生成:组织应确保生成的二维码是安全的,并且不能被篡改。

URL验证:建议在扫描二维码后检查URL,确保其与预期目标一致。某些安全二维码扫描器具有高级安全功能,可以有效识别并标记可疑URL。

多因素认证(MFA):对经常成为攻击目标的平台实施多因素认证,可以增加一层额外的安全性。

信息共享的谨慎:在扫描二维码后分享信息时,务必仔细检查网页的Logo和完整URL,确保其真实性。

信息与网络中心(信息化工作办公室)

2026年3月19日

地址:长沙市芙蓉区湖南农业大学六教213室

地址:长沙市芙蓉区湖南农业大学六教213室 邮编:410128

邮编:410128 湖南农业大学信息中心公众号

湖南农业大学信息中心公众号

智慧湘农APP

智慧湘农APP